La ciberseguridad cada día afronta retos más complejos y de una mayor envergadura. Para poder afrontarlos con mayor solvencia, tener equipos especializados de seguridad avanzada es esencial.

En NTT DATA hemos realizado una apuesta por el Advanced Security Operations Team (ASOT) o Equipo de Operaciones Avanzadas de Seguridad. Son los encargados de diseñar y ejecutar los ejercicios de seguridad ofensiva de mayor impacto y complejidad técnica, como Red Teams, Purple Teams o ejercicios de Simulación de Adversarios. En conjunto, se dedican a investigar técnicas punteras e innovadoras y buscar vulnerabilidades en aplicaciones e infraestructuras complejas.

El trabajo de estos equipos debe comprometerse con la comunidad y sus miembros deben dedicar mucho tiempo a publicar técnicas y herramientas que mejoren la seguridad y la concienciación de nuestros clientes y de la comunidad.

Vamos a particularizar con un ejemplo. Microsoft Teams es una herramienta de comunicación interna muy popular, utilizada por millones de personas en todo el mundo. Sin embargo, esta popularidad también la convierte en un objetivo atractivo para los ataques de phishing. Los ataques de phishing son una forma de ciberataque en la que los atacantes envían mensajes fraudulentos para engañar a los usuarios para que revelen información confidencial, como contraseñas o datos bancarios, o descarguen y ejecuten malware. En el caso de Microsoft Teams, una herramienta crítica en casi todas las empresas, entender y anticipar las intenciones de los ciberdelincuentes es clave para la seguridad.

Desde el Equipo de Operaciones Avanzadas de Seguridad (ASOT) de NTT DATA se han analizado las técnicas y herramientas utilizadas por estos actores, descubriendo nuevas variaciones que permiten evadir los nuevos controles de seguridad introducidos en la última actualización de MS Teams.

A lo largo de este año, diversos grupos de ciberdelincuentes han utilizado una herramienta llamada TeamsPhisher para ejecutar campañas de phishing a través de Microsoft Teams contra compañías con una mala configuración de la política de comunicación con organizaciones externas.

Comunicación con Tenants externos

Microsoft Teams cuenta con una funcionalidad que permite la comunicación cross-tenant o, lo que es lo mismo, la comunicación entre dos compañías distintas a través de la aplicación. Esto resulta tremendamente útil en situaciones en las que es necesario crear un canal de comunicación rápido y directo entre dos organizaciones, aprovechando las ventajas de Teams como aplicación de mensajería instantánea.

Sin embargo, si una organización permite libremente la comunicación con compañías externas, se verá expuesta a ciberdelincuentes que puedan crear un tenant malicioso de Microsoft Teams y usarlo para enviar mensajes a los empleados.

Estos ataques de ingeniería social son peligrosos considerando que es un vector de ataque novedoso al que los usuarios no están habituados, por lo que la credibilidad de las campañas aumenta exponencialmente.

La actualización de septiembre de 2023

La actualización llevada a cabo en septiembre de este año introdujo nuevos controles de seguridad que, entre otras cosas, inutilizaban las técnicas empleadas por TeamsPhisher para evadir los controles de seguridad anti-phishing de Microsoft Teams.

Sin embargo, a las pocas horas de la actualización, investigadores del ASOT de NTT DATA descubrieron nuevas técnicas que permitían evadir los nuevos controles de seguridad introducidos en la aplicación y que podrían ser utilizados por ciberdelincuentes para retomar las campañas de phishing a través de Microsoft Teams.

TeamsBreaker

Como resultado de su investigación, el ASOT de NTT DATA ha publicado una herramienta llamada TeamsBreaker que implementa las técnicas descubiertas por nuestros investigadores con el objetivo de facilitar la ejecución de campañas de phishing en ejercicios Red Team y de concienciación, tratando de ayudar a nuestros clientes a protegerse frente a ataques de este tipo.

Cómo proteger a tu compañía

Es importante recalcar que las técnicas descubiertas por nuestros investigadores no suponen vulnerabilidades por sí mismas, sino que permiten explotar una mala configuración en la política de comunicación con Tenants externos.

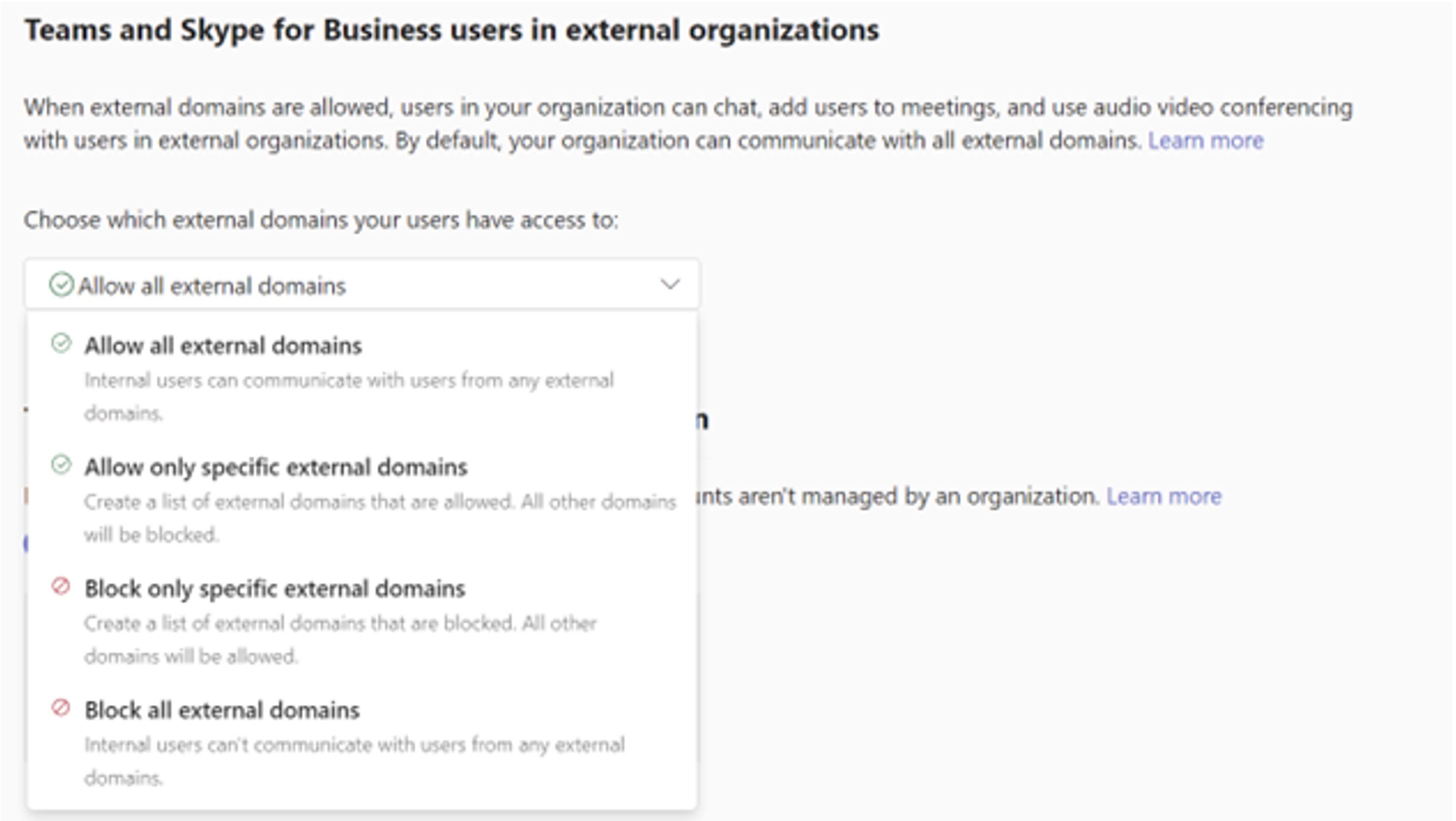

Desde la consola de administración del tenant de Microsoft Teams existe la opción de configurar los dominios externos a los que se les permite la comunicación con los empleados de la organización.

La opción por defecto es la de permitir que todos los dominios externos puedan comunicarse con el tenant, exponiendo a la compañía a ataques de phishing como los que implementa TeamsBreaker. También es posible implementar una lista blanca de dominios permitidos, una lista negra de dominios bloqueados o incluso bloquear las comunicaciones con cualquier dominio externo.

Si tu organización necesita comunicarse con otras organizaciones, lo más recomendable es implementar una lista blanca para definir los dominios con los que se permite la comunicación, actualizando esta lista cuando sea necesario comunicarse con una compañía nueva.

Un paso por delante

Herramientas como TeamsBreaker ayudan a los equipos de seguridad a ejecutar pruebas reales que ayudan a la detección de problemas de seguridad y a la concienciación de las partes implicadas.

El Equipo de Operaciones Avanzadas de Seguridad de NTT DATA se compromete con la seguridad de las compañías y de la Comunidad y dedica su tiempo a investigar nuevas técnicas y vulnerabilidades para mitigar y concienciar, tratando de avanzar a los ciberdelincuentes.

Para ampliar información sobre este tema accede al documento Explorando Microsoft Teams como vía de phishing.